Migliaia di Tesla rintracciabili in tempo reale: scoperta una grave falla di sicurezza

Sicurezza01 settembre 2025, 11.17

Un ricercatore di sicurezza informatica ha scoperto oltre 1.300 dashboard TeslaMate accessibili pubblicamente, senza alcuna protezione con username o password, che permettono di localizzare in tempo reale migliaia di veicoli Tesla in tutto il mondo.

La scoperta

L’allarme è stato lanciato da Seyfullah Kiliç, fondatore della società di cybersecurity SwordSec, che ha individuato le istanze non protette semplicemente scansionando la rete con strumenti comuni. Questi server, configurati senza firewall o VPN, espongono una quantità preoccupante di dati sensibili:

- posizione istantanea delle auto,

- storico degli spostamenti,

- sessioni di ricarica,

- stato della batteria,

- velocità e abitudini di guida.

Ma non solo: l’assenza di qualsiasi autenticazione permetterebbe a un malintenzionato di modificare da remoto le impostazioni di raccolta dati, esattamente come farebbe il proprietario del veicolo.

Cos’è TeslaMate

TeslaMate è un data logger open-source che consente agli utenti Tesla di monitorare in autonomia parametri come ricariche, temperature, salute della batteria e tracciamento GPS, tramite un server personale. Il software è molto apprezzato dagli appassionati perché gratuito e personalizzabile, ma se installato senza protezioni adeguate diventa un potenziale strumento di sorveglianza non autorizzata.

I rischi per i proprietari

“Per i normali possessori di Tesla che usano TeslaMate, questa situazione è pericolosa. State condividendo inconsapevolmente con il mondo intero i vostri spostamenti, le abitudini di ricarica e persino i periodi di vacanza”, ha avvertito Kiliç nel suo blog.

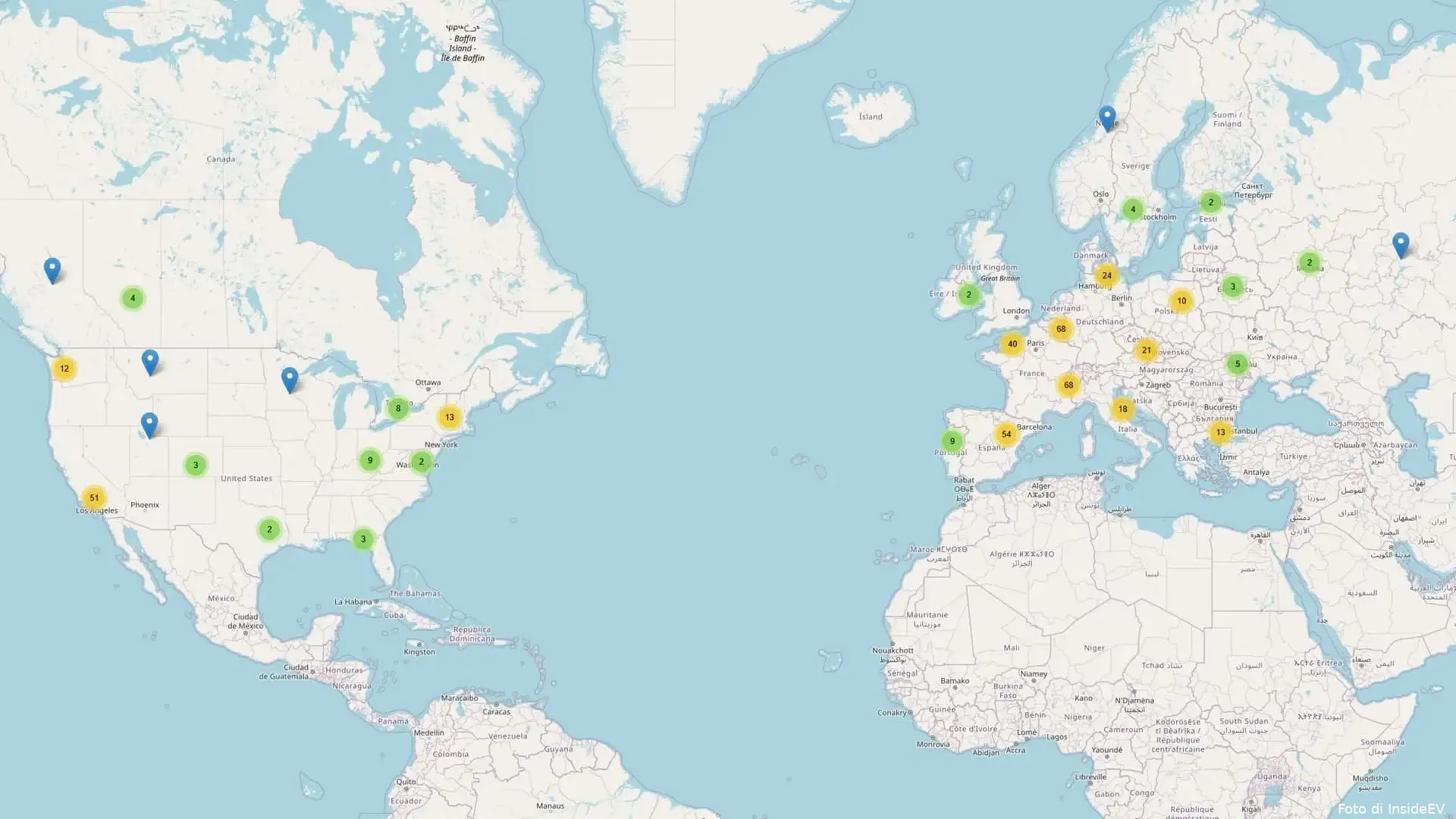

L’esperto ha anche pubblicato una mappa ottenuta incrociando le informazioni di geolocalizzazione delle istanze compromesse, dimostrando quanto sia semplice monitorare i movimenti delle auto non protette.

Le soluzioni possibili

Per evitare fughe di dati, Kiliç raccomanda di proteggere i server TeslaMate attraverso:

- abilitazione di una semplice autenticazione con username e password,

- limitazione degli accessi agli indirizzi IP fidati,

- configurazione del servizio su localhost e apertura tramite VPN.

“Se usi TeslaMate, proteggilo oggi stesso”, conclude Kiliç. “E se sei uno sviluppatore che lavora su progetti simili, ricorda: autenticazione e controllo degli accessi non sono optional, ma fondamentali.”

Un problema in crescita

Il fenomeno non è nuovo: già nel 2022 un altro ricercatore aveva trovato alcune decine di dashboard TeslaMate pubbliche. Oggi, però, il numero è cresciuto esponenzialmente, arrivando a oltre 1.300 istanze esposte.

Una cifra che dimostra quanto la consapevolezza sulla sicurezza informatica, soprattutto nel mondo della mobilità connessa, sia ancora lontana dall’essere sufficiente.

Loading